Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

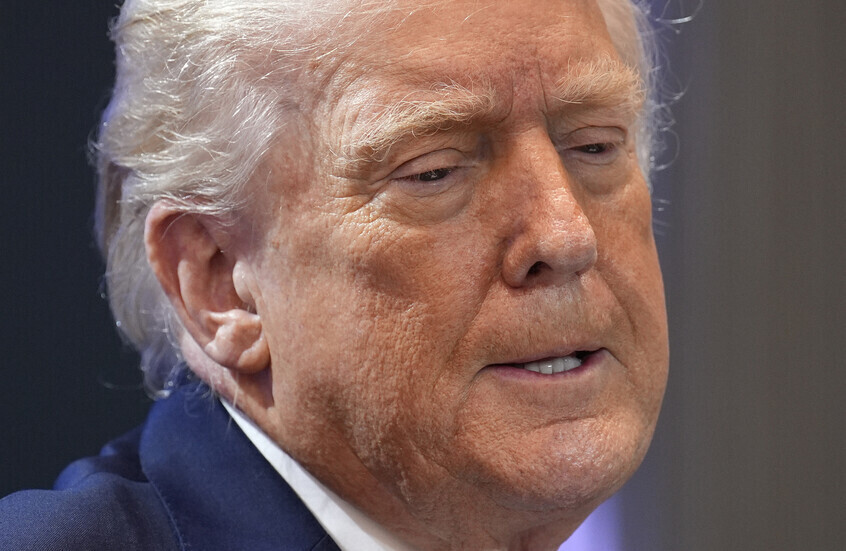

ترامب: الإيرانيون لن يضحكوا بعد الآن

![ترامب: الإيرانيون لن يضحكوا بعد الآن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"تسنيم" تكشف أبرز نقاط الرد الإيراني على مقترح واشنطن لإنهاء الحرب وتفند تقرير "وول ستريت جورنال"

!["تسنيم" تكشف أبرز نقاط الرد الإيراني على مقترح واشنطن لإنهاء الحرب وتفند تقرير "وول ستريت جورنال"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يهدد بمواصلة الهجمات على إيران لأسبوعين إضافيين: حققنا 70% من الأهداف

![ترامب يهدد بمواصلة الهجمات على إيران لأسبوعين إضافيين: حققنا 70% من الأهداف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

والتز: ترامب قد يستأنف العمليات العسكرية ضد إيران

![والتز: ترامب قد يستأنف العمليات العسكرية ضد إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران ترسل لواشنطن ردها على خطتها لإنهاء الحرب

![إيران ترسل لواشنطن ردها على خطتها لإنهاء الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

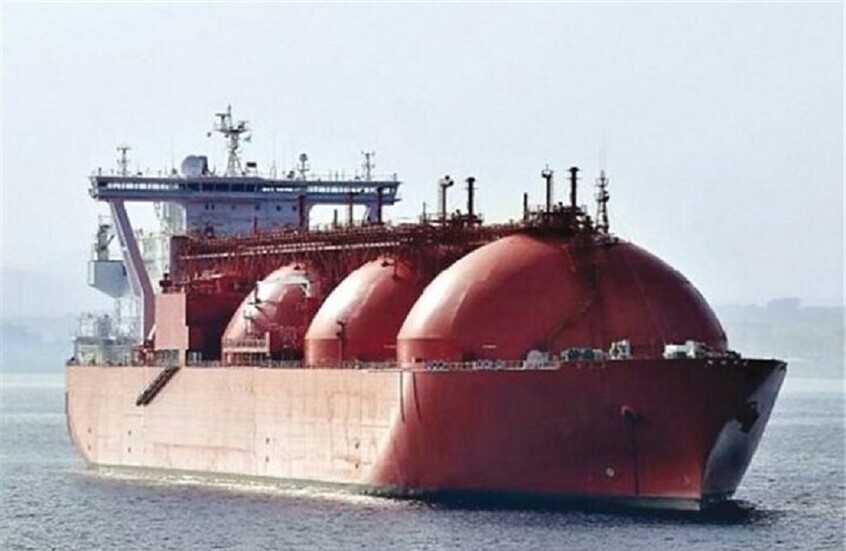

لأول مرة منذ بدء الحرب.. عبور ناقلة غاز قطرية مضيق هرمز بإذن إيراني

![لأول مرة منذ بدء الحرب.. عبور ناقلة غاز قطرية مضيق هرمز بإذن إيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الكويتية تعلن رصد مسيرات معادية في أجواء البلاد وتؤكد التعامل معها فورا

![الدفاع الكويتية تعلن رصد مسيرات معادية في أجواء البلاد وتؤكد التعامل معها فورا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائد مقر خاتم الأنبياء يؤكد لخامنئي جاهزية القوات الإيرانية للدفاع والهجوم وصد أي عدوان

![قائد مقر خاتم الأنبياء يؤكد لخامنئي جاهزية القوات الإيرانية للدفاع والهجوم وصد أي عدوان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاتلة "إف-35" أمريكية تطلق نداء استغاثة فوق خليج عُمان

![مقاتلة "إف-35" أمريكية تطلق نداء استغاثة فوق خليج عُمان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاعات الجوية الإماراتية تتصدى لطائرتين مسيرتين قادمتين من إيران

![الدفاعات الجوية الإماراتية تتصدى لطائرتين مسيرتين قادمتين من إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"دلافين" إيران تستقر في قاع مضيق هرمز بانتظار السفن المعادية

!["دلافين" إيران تستقر في قاع مضيق هرمز بانتظار السفن المعادية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

ليفربول يستقر على خليفة آرني سلوت ويتخذ أول خطوة لتحقيقه

![ليفربول يستقر على خليفة آرني سلوت ويتخذ أول خطوة لتحقيقه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميسي يحطم رقما جديدا بالدوري الأمريكي (فيديو)

![ميسي يحطم رقما جديدا بالدوري الأمريكي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ريال مدريد يوجه رسالة تعزية إلى برشلونة

![ريال مدريد يوجه رسالة تعزية إلى برشلونة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبر مفجع لفريق برشلونة قبل الكلاسيكو ضد ريال مدريد

![خبر مفجع لفريق برشلونة قبل الكلاسيكو ضد ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المدير الفني لفريق الزمالك يكشف أسباب الخسارة أمام اتحاد العاصمة الجزائري

![المدير الفني لفريق الزمالك يكشف أسباب الخسارة أمام اتحاد العاصمة الجزائري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. محمد صلاح يلهو مع ابنتيه

![شاهد.. محمد صلاح يلهو مع ابنتيه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مفاجأة مدوية.. وقوع "الذئب الشيشاني" في القفص

![مفاجأة مدوية.. وقوع "الذئب الشيشاني" في القفص]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. المقاتل فولكوف يهزم متحديه ويرفع العلم الروسي

![شاهد.. المقاتل فولكوف يهزم متحديه ويرفع العلم الروسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أولى ضحايا "زلزال" غرفة ملابس ريال مدريد

![أولى ضحايا "زلزال" غرفة ملابس ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مورينيو يكسر حاجز الصمت ويرد على أنباء اتفاقه مع ريال مدريد

![مورينيو يكسر حاجز الصمت ويرد على أنباء اتفاقه مع ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بأجوبة سريعة.. محمد صلاح يكشف كواليس مهمة في حياته (فيديو)

![بأجوبة سريعة.. محمد صلاح يكشف كواليس مهمة في حياته (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لأول مرة في التاريخ.. جون سينا يعلن عن بطولة جديدة باسمه

![لأول مرة في التاريخ.. جون سينا يعلن عن بطولة جديدة باسمه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد لامين جمال.. برشلونة يتعرض لضربة موجعة قبل كلاسيكو مدريد

![بعد لامين جمال.. برشلونة يتعرض لضربة موجعة قبل كلاسيكو مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الليلة.. صراع اللقب يشتعل في كلاسيكو ريال مدريد وبرشلونة.. الموعد والقنوات الناقلة

![الليلة.. صراع اللقب يشتعل في كلاسيكو ريال مدريد وبرشلونة.. الموعد والقنوات الناقلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

تقرير أوكراني: ترامب يضغط على زيلينسكي لقبول تنازلات إقليمية بشأن دونباس

![تقرير أوكراني: ترامب يضغط على زيلينسكي لقبول تنازلات إقليمية بشأن دونباس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تعلن تسجيل 16 ألف خرق أوكراني لهدنة عيد النصر وتؤكد التزامها بها

![الدفاع الروسية تعلن تسجيل 16 ألف خرق أوكراني لهدنة عيد النصر وتؤكد التزامها بها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: زيارة مرتقبة لمبعوث ترامب وجاريد كوشنر إلى روسيا

![الكرملين: زيارة مرتقبة لمبعوث ترامب وجاريد كوشنر إلى روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاستخبارات الأوكرانية تجند القاصرين في حربها المعلوماتية

![الاستخبارات الأوكرانية تجند القاصرين في حربها المعلوماتية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لافروف: نظام كييف يفتقر للأهلية التفاوضية وتاريخه حافل بنقض العهود

![لافروف: نظام كييف يفتقر للأهلية التفاوضية وتاريخه حافل بنقض العهود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: سلمنا كييف قائمة تضم أسماء 500 عسكري أوكراني للتبادل

![بوتين: سلمنا كييف قائمة تضم أسماء 500 عسكري أوكراني للتبادل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: الولايات المتحدة تسعى بصدق إلى التوصل إلى تسوية لكن هذا الأمر يخص روسيا وأوكرانيا أولا

![بوتين: الولايات المتحدة تسعى بصدق إلى التوصل إلى تسوية لكن هذا الأمر يخص روسيا وأوكرانيا أولا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![فيديوهات]()

فيديوهات

RT STORIES

شاهد.. سواحل الأرجنتين مغطاة بزبد البحر بسبب إعصار قوي

![شاهد.. سواحل الأرجنتين مغطاة بزبد البحر بسبب إعصار قوي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة اصطدام طائرة برجل متسلل إلى مدرج مطار دنفر الدولي في كولورادو

![لحظة اصطدام طائرة برجل متسلل إلى مدرج مطار دنفر الدولي في كولورادو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

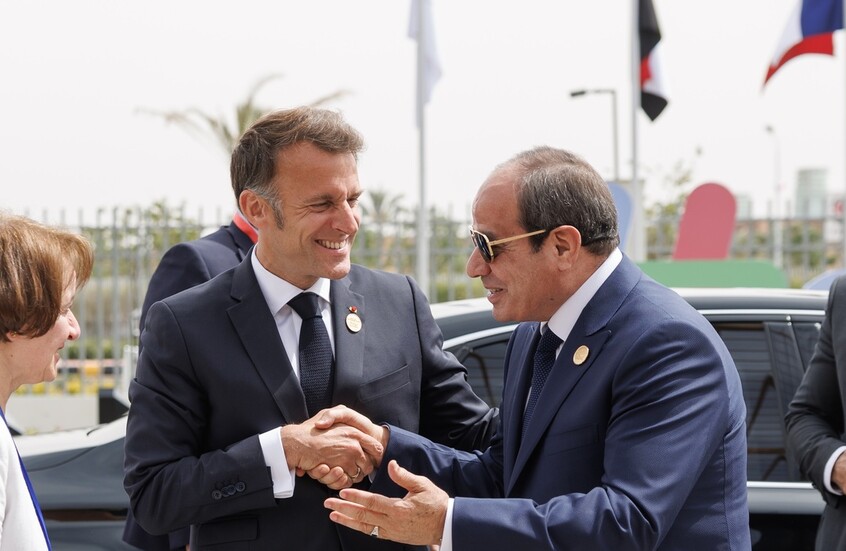

بالأغاني والرقصات التقليدية.. استقبال حافل لإيمانويل ماكرون لدى وصوله إلى كينيا

![بالأغاني والرقصات التقليدية.. استقبال حافل لإيمانويل ماكرون لدى وصوله إلى كينيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس لاوس يزور المتحف المركزي للقوات المسلحة الروسية في موسكو

![رئيس لاوس يزور المتحف المركزي للقوات المسلحة الروسية في موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البحرية المكسيكية تضبط زورقا محملا بالكوكايين بعد مطاردة في المحيط الهادئ

![البحرية المكسيكية تضبط زورقا محملا بالكوكايين بعد مطاردة في المحيط الهادئ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

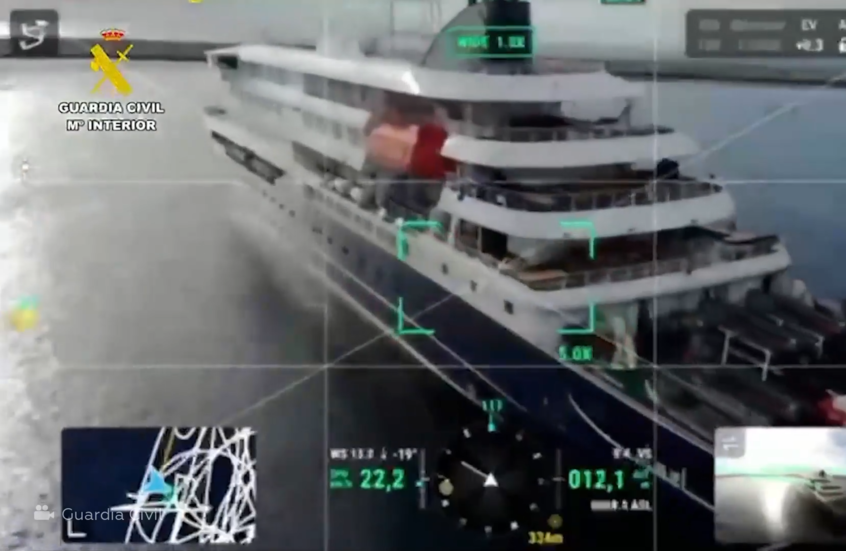

إجلاء أول ركاب السفينة الموبوءة بفيروس هانتا في ميناء تينيريفي

![إجلاء أول ركاب السفينة الموبوءة بفيروس هانتا في ميناء تينيريفي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. نجاة امرأة بأعجوبة بعد انشطار سيارتها "كيا أوبتيما" إلى نصفين في حادث مروع

![شاهد.. نجاة امرأة بأعجوبة بعد انشطار سيارتها "كيا أوبتيما" إلى نصفين في حادث مروع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

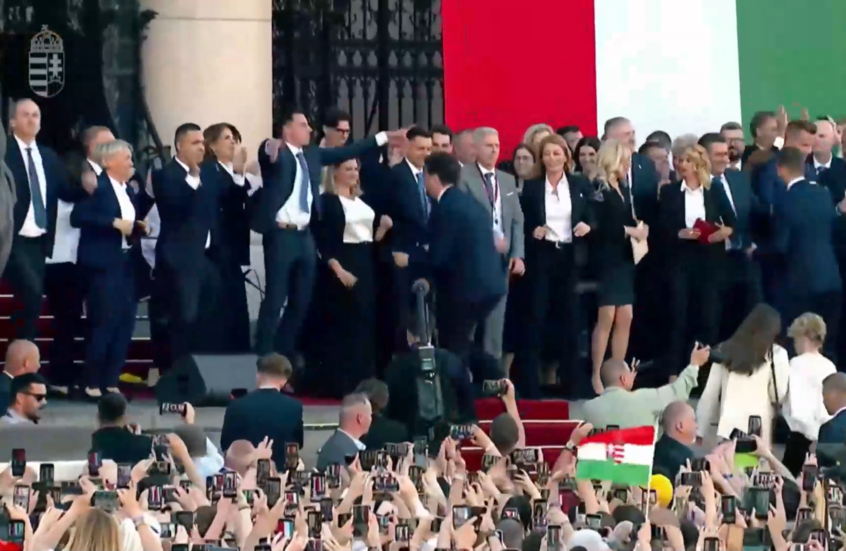

هنغاريا.. وزير الصحة يحول المنصة إلى حلبة رقص خلال تنصيب رئيس الوزراء الجديد

![هنغاريا.. وزير الصحة يحول المنصة إلى حلبة رقص خلال تنصيب رئيس الوزراء الجديد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

طالب عسكري روسي يطلب يد محبوبته بطريقة مبتكرة في ذكرى النصر

![طالب عسكري روسي يطلب يد محبوبته بطريقة مبتكرة في ذكرى النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

العشرات في بغداد يتظاهرون تأييدا للشيخ الكعبي بعد أن صنفته الولايات المتحدة إرهابيا

![العشرات في بغداد يتظاهرون تأييدا للشيخ الكعبي بعد أن صنفته الولايات المتحدة إرهابيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية تنشر لقطات لاستهداف ناقلتي نفط إيرانيتين

![القيادة المركزية الأمريكية تنشر لقطات لاستهداف ناقلتي نفط إيرانيتين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وصول سفينة كورية متضررة إلى دبي عقب حريق في مضيق هرمز

![وصول سفينة كورية متضررة إلى دبي عقب حريق في مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

"9 جنود يهرعون فزعا من السلاح الجديد المخيف".. "حزب الله" يعرض مشاهد من عملياته ضد إسرائيل(فيديوهات)

!["9 جنود يهرعون فزعا من السلاح الجديد المخيف".. "حزب الله" يعرض مشاهد من عملياته ضد إسرائيل(فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس الأركان الإسرائيلي: لم يتم تحديد نزع سلاح حزب الله هدفا للجيش الإسرائيلي

![رئيس الأركان الإسرائيلي: لم يتم تحديد نزع سلاح حزب الله هدفا للجيش الإسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

يوم دام في جنوب لبنان.. مقتل مسعفين ومدنيين في غارات إسرائيلية وتوغل مدرع يصل مشارف بنت جبيل (فيديو)

![يوم دام في جنوب لبنان.. مقتل مسعفين ومدنيين في غارات إسرائيلية وتوغل مدرع يصل مشارف بنت جبيل (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"حزب الله": نلمس لدى عون وسلام اتجاهات لتصويب الموقف التفاوضي للبنان

!["حزب الله": نلمس لدى عون وسلام اتجاهات لتصويب الموقف التفاوضي للبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قيادي في حزب الله يحذر من أطماع إسرائيل الكبرى ويرفض مشروع ضم لبنان وسوريا للمخطط الصهيوني

![قيادي في حزب الله يحذر من أطماع إسرائيل الكبرى ويرفض مشروع ضم لبنان وسوريا للمخطط الصهيوني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن تدمير أكثر من 40 موقعا لحزب الله (فيديو)

![الجيش الإسرائيلي يعلن تدمير أكثر من 40 موقعا لحزب الله (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أعنف تصعيد منذ أسابيع.. أكثر من 80 غارة إسرائيلية تضرب 71 بلدة في لبنان وتحصد عشرات الضحايا

![أعنف تصعيد منذ أسابيع.. أكثر من 80 غارة إسرائيلية تضرب 71 بلدة في لبنان وتحصد عشرات الضحايا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مستخدما سلاحه "الاستراتيجي" الجديد.. "حزب الله" ينفذ 20 عملية عسكرية وإسرائيل تعترف بالإصابات

![مستخدما سلاحه "الاستراتيجي" الجديد.. "حزب الله" ينفذ 20 عملية عسكرية وإسرائيل تعترف بالإصابات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![عيد النصر على النازية]()

عيد النصر على النازية

RT STORIES

برلين.. اعتقال 40 شخصا رفعوا الرايات الروسية والسوفيتية في عيد النصر على النازية

![برلين.. اعتقال 40 شخصا رفعوا الرايات الروسية والسوفيتية في عيد النصر على النازية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صحيفة: مشاركة فيتسو موسكو احتفالها بالنصر على النازية "ستكلّفه كثيرا"

![صحيفة: مشاركة فيتسو موسكو احتفالها بالنصر على النازية "ستكلّفه كثيرا"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أبرز تصريحات بوتين للصحفيين بمناسبة عيد النصر

![أبرز تصريحات بوتين للصحفيين بمناسبة عيد النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: كنا مستعدين لتوجيه ضربة صاروخية مكثفة ضد وسط كييف إذا تم تعطيل احتفالات النصر

![بوتين: كنا مستعدين لتوجيه ضربة صاروخية مكثفة ضد وسط كييف إذا تم تعطيل احتفالات النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: ترامب تحدث باحترام كبير عن 9 مايو خلال آخر محادثة هاتفية

![بوتين: ترامب تحدث باحترام كبير عن 9 مايو خلال آخر محادثة هاتفية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: أوروبا تصعد الحرب في أوكرانيا.. وشرودر أفضل خيار للمفاوضات مع الاتحاد الأوروبي

![بوتين: أوروبا تصعد الحرب في أوكرانيا.. وشرودر أفضل خيار للمفاوضات مع الاتحاد الأوروبي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![عيد النصر على النازية]() عيد النصر على النازية

عيد النصر على النازية

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات